Nhận định, soi kèo Cerezo Osaka vs Urawa Red Diamonds, 17h00 ngày 28/3: Theo dòng lịch sử

- Kèo Nhà Cái

-

- Nhận định, soi kèo Navbahor Namangan vs Andijan, 21h30 ngày 28/3: Tiếp đà bất bại

- Phan Như Thảo giảm 9 kg trong 3 tháng, chồng đại gia 'mê mờ mắt'

- Đánh vợ rồi xin lỗi…có tha thứ được không?

- Lời xin lỗi của Ánh Viên

- Nhận định, soi kèo Independiente Rivadavia vs Racing Club, 07h00 ngày 28/3: Khô hạn bàn thắng

- Gắp dị vật dài 6cm từ niệu đạo người đàn ông U70

- Giải cứu cô gái khoả thân mắc kẹt trên tượng cao

- Nguyên nhân khiến 60 gia đình có con trông giống nhau

- Soi kèo phạt góc Brighton vs Nottingham, 0h15 ngày 30/3

- 'Anh chị đừng ở nhà tôi mà vớ vẩn'

- Hình Ảnh

-

Nhận định, soi kèo Barkchi vs Pandjsher Rumi, 18h00 ngày 28/3: Khách gây thất vọng

Nhận định, soi kèo Barkchi vs Pandjsher Rumi, 18h00 ngày 28/3: Khách gây thất vọng

Chữ W trong một nhà hàng Mexico." alt=""/>Sửng sốt kế hoạch cầu hôn kéo dài... 6 năm

Đại dịch Covid-19 không chỉ lấy đi mạng sống con người, gây ra những tác động kinh tế nghiêm trọng, mà còn biến không gian ảo của mỗi chúng ta trở nên nguy hiểm hơn bao giờ hết.

Theo đó, tội phạm mạng đã đánh mạnh vào tâm lý sợ hãi, hoang mang của mọi người để phát tán các thông điệp giả mạo về Covid-19. Các email lừa đảo phổ biến như "thông tin quan trọng" và "hướng dẫn cách tự bảo vệ mình an toàn trước đại dịch" trong file đính kèm.

Tội phạm mạng "tiến hóa" theo thời gian

Theo báo cáo của F-Secure, một công ty bảo mật có trụ sở tại Phần Lan, phương thức phát tán phần mềm độc hại phổ biến nhất là email lừa đảo (phishing) và email rác (spam), chiếm tới hơn 52% các lượt tấn công trong năm 2020 và nửa đầu 2021.

Kẻ tấn công mạo danh e-mail công việc gửi nhân viên mới làm việc tại nhà, thường thiếu bảo mật trên thiết bị làm việc từ xa, chưa quen luồng công việc mới và dễ bị lừa.

Theo đó, cứ mỗi 3 email rác lại có một email có đính kèm tập tin mã độc. Chỉ cần nạn nhân nhấn vào file là phần mềm mã độc sẽ được tải về và tự động chạy trên thiết bị smartphone, laptop.

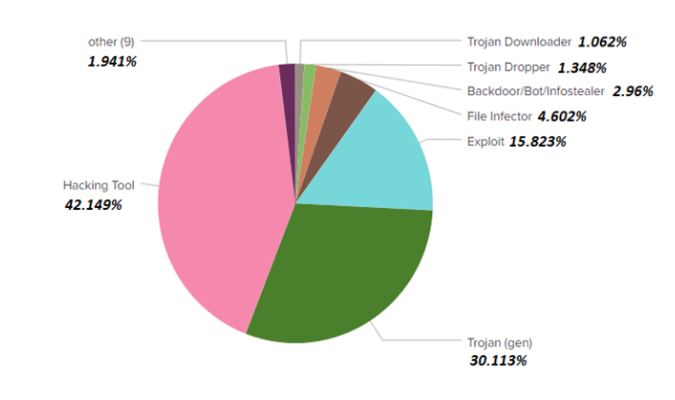

Dữ liệu tấn công thu thập từ các phần mềm bảo mật trên thiết bị đầu cuối của F-Secure (EPP Endpoint Protection) từ 1/1/2021 tới 21/5/2021. Số liệu báo cáo dựa trên lượt tấn công trung bình của 10.000 người dùng.

Trong bối cảnh trạng thái bình thường mới và làm việc online đang được áp dụng tại nhiều quốc gia trên thế giới, hacker đã lợi dụng sự thiếu cảnh giác của các nhân viên chưa quen với làm việc từ xa, thường thiếu bảo mật trên thiết bị sẵn có, chưa quen luồng công việc mới, và chưa quen với việc tiếp cận nhiều thông tin trên mạng, dẫn tới dễ bị lừa.

Thực tế đã ghi nhận các cuộc tấn công qua thư điện tử vào nhiều doanh nghiệp dựa trên lừa đảo một số bộ phận quan trọng, thường là phòng Kế toán và Tài chính của công ty và cố gắng thuyết phục họ chuyển một số tiền lớn vào tài khoản ngân hàng của bên thứ 3 do những kẻ tấn công kiểm soát.

Điều đáng lo ngại là những email "độc" này thường được ngụy trang sao cho dễ nhầm lẫn với những nguồn đáng tin cậy như Tổ chức Chính phủ hướng dẫn tuân thủ giãn cách xã hội, Bộ Y tế hướng dẫn tiêm vaccine, hoặc Tổ chức từ thiện phi lợi nhuận kêu gọi đóng góp online cho các nhóm người dễ bị tổn thương trong đại dịch.

Phòng tránh các cuộc tấn công mạng thế nào?

Mặc dù nguy cơ tấn công mạng rất hiện hữu, đa dạng và phổ biến với hầu hết những ai làm việc online. Tuy nhiên, theo một số chuyên gia về an ninh mạng, không quá khó để phòng chống lại điều này.

Cụ thể, để đảm bảo an toàn và bảo mật khi làm việc online tại nhà, bạn có thể tham khảo một số cách sau:

Dùng phần mềm diệt virus: Ngay cả phần mềm diệt virus miễn phí hoặc phần mềm đi kèm Windows vẫn tốt hơn so với không cài phần mềm diệt virus. Những người có kinh nghiệm thường sẽ sử dụng các phần mềm hàng đầu, có trả phí để đảm bảo an toàn trước mã độc, virus.

Cập nhật phần mềm và hệ thống: Đa số các phần mềm độc hại chỉ khai thác vào những lỗ hổng đã bị phát hiện trên phần mềm và hệ thống (hệ điều hành, phần cứng, hoặc thiết bị mạng). Do đó, cần ưu tiên việc cập nhật hệ điều hành và các bản vá để tránh bị khai thác lỗ hổng bảo mật.

Bảo mật mạng ở nhà, mã hóa mạng Wi-Fi: Đổi mật khẩu Wi-Fi định kỳ giúp người dùng tránh được việc hacker khai thác dữ liệu nếu như chúng vô tình "dò" được. Ngoài ra, cũng nên lưu ý sử dụng mật khẩu có độ bảo mật cao, là chuỗi kết hợp giữa số và chữ viết thường và viết hoa, và ký tự đặc biệt như %^*.

Đảm bảo truy cập trên mạng riêng bảo mật VPN, đặc biệt khi kết nối qua mạng WiFi công cộng: Khi máy tính của bạn kết nối qua Wi-Fi công cộng, thì bất kỳ ai có mật khẩu mạng Wi-Fi đó cũng có thể "nghe lỏm" dữ liệu truy cập Internet từ máy tính của bạn. Chúng thậm chí có thể truy cập vào máy tính nếu bạn không bật tính năng chặn truy cập. Vì vậy, khi truy cập mạng Wi-Fi công cộng, bạn cần kết nối qua mạng riêng bảo mật VPN.

Hạn chế chia sẻ quá nhiều trên các cuộc họp online: Khi chia sẻ màn hình quá mức tại các cuộc họp online, bạn có thể để lộ các thông tin quan trọng như tên file để trên desktop, tên mạng Wi-Fi, hoặc các gợi ý về mật khẩu, nội dung các email công việc. Nếu như hacker biết được những thông tin này, chúng có thể làm nhiều điều, như giả mạo email của bạn để lừa đảo người dùng khác.

Cẩn thận e-mail rác hoặc lừa đảo ví dụ liên quan tới Covid-19: Nội dung email lừa đảo phổ biến nhất trên mạng hiện tại là về Covid-19. Cách phòng tránh là nên đọc thật kỹ, so sánh, đối chiếu với các nguồn tin chính thống trên báo điện tử, đài truyền hình để kiếm chứng. Cần đặc biệt lưu ý với những thư điện tử yêu cầu bạn điền thông tin cá nhân, hoặc chuyển tiền tới một địa chỉ nào đó.

Hạn chế chia sẻ thông tin cá nhân qua tin nhắn hoặc mạng xã hội: Nếu như không "mặt đối mặt", đừng bao giờ chắc chắn rằng mình đang nói chuyện với ai, kể cả với người bạn thân nhất. Khi một người bị lộ thông tin cá nhân, hacker sẽ tìm cách tiếp tục khai thác những thông tin trong danh sách bạn bè mà chủ nhân của tài khoản thậm chí không hề hay biết.

(Theo Dân Trí)

CyRadar: "Hacker lại lợi dụng dịch Covid-19 để phát tán mã độc qua email giả mạo"

Các chuyên gia CyRadar vừa phát hiện 2 chiến dịch tấn công qua các email giả mạo có đính kèm tài liệu chứa mã độc, với tiêu đề và nội dung liên quan đến dịch Covid-19, vaccine Covid-19.

" alt=""/>Tội phạm mạng 'biến hóa' như thế nào trong đại dịch Covid Tại sao rất khó để đưa những kẻ tấn công ransomware ra công lý?

Tại sao rất khó để đưa những kẻ tấn công ransomware ra công lý?Các nhà nghiên cứu mạng cho biết, cuộc tấn công được thực hiện bởi REvil, nhóm tin tặc bị nghi ngờ có quan hệ với Nga, đã tấn công vào một loạt các công ty như công ty chế biến thịt JBS Foods vào tháng 6, nhà cung cấp Quanta Computer của Apple vào tháng 4 và nhà sản xuất thiết bị điện tử Acer vào tháng 3.

Các nhóm tin tặc có liên kết với Nga cũng được cho là đứng sau các cuộc tấn công vào công ty phát triển phần mềm SolarWinds và công ty vận hành đường ống dẫn nhiên liệu Colonial Pipeline của Mỹ. Ngoài ra, các cuộc tấn công ransomware vào Microsoft và công ty VPN PulseSecure gần đây có liên quan đến tin tặc ở Trung Quốc.

Gần đây, các băng đảng ransomware cũng đã yêu cầu các khoản tiền chuộc lên đến hàng triệu thậm chí hàng chục triệu USD, chẳng hạn như băng nhóm tội phạm mạng REvil hiện đang đòi 70 triệu USD cho một công cụ giải mã sau cuộc tấn công vào Kaseya. Các nhà chức trách Mỹ nói chung không khuyến khích các công ty trả tiền chuộc, với lý do làm như vậy chỉ gia tăng thêm tội phạm mạng.

Tuy nhiên, việc đưa chúng ra trước công lý là một quá trình rất phức tạp liên quan đến nhiều cơ quan chức năng địa phương, liên bang và thậm chí quốc tế. Quá trình này có thể mất nhiều năm và chưa chắc đạt được kết quả. Việc truy tìm các cá nhân thực sự đứng đằng sau các nhóm tội phạm và nơi ở của chúng có thể cực kỳ khó khăn.

Các chuyên gia an ninh mạng khuyến cáo rằng, các tổ chức bị ảnh hưởng hãy liên hệ với cơ quan thực thi pháp luật địa phương, FBI cũng như các cơ quan liên bang khác như Bộ An ninh nội địa và Nhóm Sẵn sàng ứng cứu khẩn cấp máy tính của Mỹ.

“Các nhóm tin tặc là một phần của các nhóm tội phạm có tổ chức và thường hoạt động từ xa và theo kiểu phi tập trung. Các tác nhân này thường triển khai qua các bước trung gian để giao tiếp với nhau”, Beenu Arora, đồng sáng lập kiêm Giám đốc điều hành của công ty an ninh mạng Cyble nói với CNN Business.

Anup Ghosh, Giám đốc điều hành của công ty an ninh mạng Fidelis Cybersecurity và là một nhà nghiên cứu trước đây tại Bộ Quốc phòng Mỹ cho biết: “Không giống như một cuộc tấn công vật lý mà chúng ta có thể thực hiện việc xác định danh tính, trong không gian mạng, rất khó để tìm ra chính xác danh tính của tội phạm”.

Nếu những kẻ tấn công ransomware có trụ sở ở một quốc gia khác, như thường lệ, thì điều đó đòi hỏi các quan chức Mỹ phải theo đuổi hợp tác quốc tế và ngoại giao, điều này có thể làm chậm và phức tạp thêm quá trình truy tố.

Bret Fund, người đứng đầu bộ phận an ninh mạng tại Trường Flatiron (Mỹ) cho biết: “Những thách thức lớn trong việc đưa các nhóm tin tặc quốc tế ra trước công lý là phải tiến hành các hoạt động ở nước ngoài thông qua các đối tác quốc tế”.

Sau khi những kẻ tấn công hoặc nhóm tin tặc được xác định và truy tố ở nước ngoài, thường là với sự trợ giúp của các cơ quan thực thi pháp luật như Interpol và Europol - thách thức tiếp theo là dẫn độ chúng về quốc gia mà chúng đã gây ra các vụ tấn công mạng để xử lý.

Tuy nhiên, việc dẫn độ cũng cần phải có hiệp ước dẫn độ giữa các quốc gia. Chẳng hạn như Mỹ có hiệp ước dẫn độ với hơn 100 quốc gia, nhưng có hàng chục quốc gia khác chưa có hiệp ước dẫn độ, bao gồm cả Nga và Trung Quốc. Trong những trường hợp đó, các nhà chức trách Mỹ thường đợi cho đến khi tin tặc đến một quốc gia nằm trong hiệp ước dẫn độ để bắt và dẫn độ chúng.

Việc hợp tác về các vấn đề an ninh mạng giữa các quốc gia đang được thúc đẩy nhằm chạy đua với thời gian vì các cuộc tấn công ransomware mới tiếp tục diễn ra hàng tuần, thậm chí là hàng ngày.

Liên quan đến vấn đề này, ông Ghosh nói: “Chúng ta có thể xem các nhóm tin tặc này gần giống với tội phạm có tổ chức. Phải mất một thời gian dài để xác định cụ thể các băng nhóm tội phạm, xác định cơ quan đầu não và hạ gục chúng, đồng thời cần có sự hợp tác của các nước khác”.

Phan Văn Hòa(theo CNN)

Vụ tấn công đòi tiền chuộc lớn nhất lịch sử: Tin tặc khó 'nuốt' 70 triệu USD

Ngày 6/7, Giám đốc điều hành công ty an ninh mạng Huntress, Kyle Hanslovan cho biết, các tin tặc trong cuộc tấn công ransomware vừa qua khó để lấy được toàn bộ số tiền chuộc 70 triệu USD mà nhóm này đưa ra.

" alt=""/>Tại sao rất khó để đưa những kẻ tấn công ransomware ra công lý?

- Tin HOT Nhà Cái

-